MAC-Adressfilterung auf den WLAN-Router: Eine gute Idee?

Mit der MAC-Adressfilterung können Nutzer eine Liste von Geräten definieren und nur diese Geräte im eigenen WLAN zulassen. Das ist jedenfalls die Theorie. In der Praxis ist dieser Schutz mühsam einzurichten, leicht zu umgehen und störend bei neuen Geräten.

Die MAC-Adressfilterung ist eine Funktion des WLAN-Routers, die Nutzern ein falsches Sicherheitsgefühl vermittelt. Allein die Verwendung der WPA2-Verschlüsselung reicht aus. Einige Nutzer verwenden zwar gerne die MAC-Adressfilterung, diese ist bring jedoch weniger Sicherheit als angenommen.

So funktioniert die MAC-Adressfilterung

Jedes Gerät mit einer Netzwerkkarte, egal ob Ethernet oder WLAN, verfügt über eine eindeutige Media Access Control Adresse (MAC-Adresse), die das Gerät in einem Netzwerk identifiziert. Normalerweise erlaubt ein Router jedem Gerät eine Verbindung aufzubauen, sofern das richtige Passwort eingegeben wird.

Mit der MAC-Adressfilterung vergleicht ein Router zunächst die MAC-Adresse eines Geräts mit einer Liste von erlaubten MAC-Adressen und gewährt einem Gerät nur dann Zugang zum WLAN, wenn die MAC-Adresse ausdrücklich genehmigt oder nicht ausgeschlossen wurde.

Die meisten Router ermöglichen zwischenzeitlich über die Weboberfläche eine MAC-Adressfilterung. Oft lässt sich eine Whitelist erstellen. Nur MAC-Adressen auf dieser Liste dürfen in das WLAN, alle anderen werden ausgeschlossen.

Preis: € 225,99

Jetzt auf Amazon kaufen

Preis inkl. MwSt., zzgl. Versandkosten

Preis: € 225,99

Jetzt auf Amazon kaufen

Preis inkl. MwSt., zzgl. Versandkosten

MAC-Adressfilterung auf dem Router einschalten

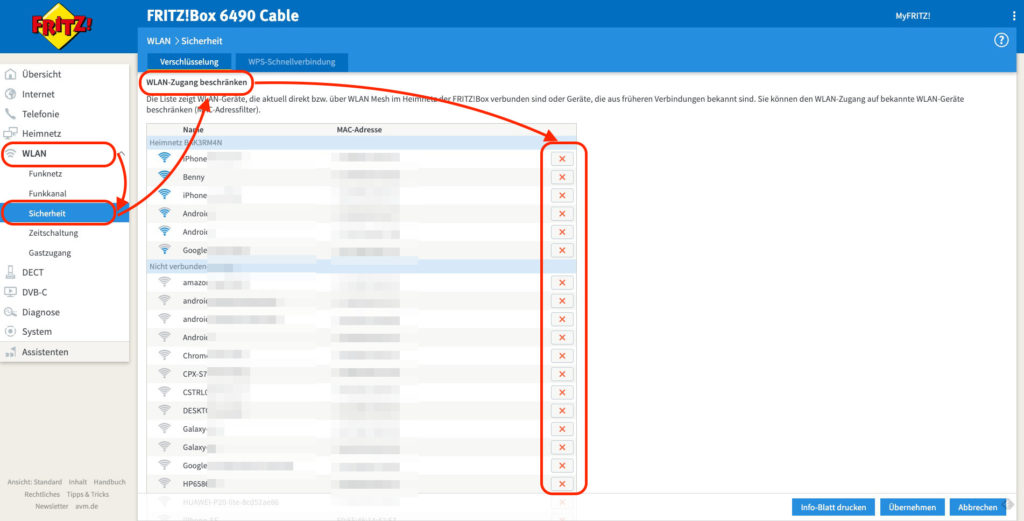

Am Beispiel einer FRITZ!Box zeigt dieser Beitrag die Einrichtung der MAC-Adressfilterung. Dazu musst du wie folgt vorgehen:

- Über einen Browser am Router anmelden. Bei der FRITZ!Box machst du das über die URL: http://fritz.box

- Benutzername und Passwort eingeben

- Die WLAN Einstellungen suchen. Diese sind meistens im Menü sehr offensichtlich

- Auf der FRITZ!Box findet sich unter WLAN die Option Sicherheit

- Die Liste zeigt dir aktive und bekannte Geräte im Netzwerk

- Über das rote X kannst du die MAC-Adresse der Geräte blockieren

- Damit ist das einzelne Gerät aus dem WLAN ausgeschlossen

Der Ausschluss hindert den Besitzer des Geräts jedoch nicht daran, ein neues Gerät im WLAN anzumelden. Solange jemand das Passwort zum WLAN kennt, können beliebig neue Geräte angemeldet werden.

Stärker wirkt die „Whitelist“. Bei der FRITZ!Box heißt diese Option WLAN-Zugang auf die bekannten WLAN-Geräte beschränken. Dazu musst du im Sicherheitsmenü ganz nach unten scrollen. Ist diese Option aktiv, können nur bekannte MAC-Adressen ins WLAN.

Preis: € 225,99

Jetzt auf Amazon kaufen

Preis inkl. MwSt., zzgl. Versandkosten

Preis: € 225,99

Jetzt auf Amazon kaufen

Preis inkl. MwSt., zzgl. Versandkosten

MAC-Adressfilterung bietet keine Sicherheit

Bisher klingt das ziemlich gut. Aber MAC-Adressen können in vielen Betriebssystemen leicht gefälscht werden, so dass jedes Gerät vorgeben könnte, eine der erlaubten MAC-Adressen zu haben.

MAC-Adressen lassen sich leicht erstellen und ermitteln. MAC-Adressen werden bei WLAN-Verbindungen via Funk übertragen, wobei jedes Netzwerk-Paket das zum und vom Gerät geht die MAC-Adresse verwendet, um sicherzustellen, dass jedes Paket zum richtigen Gerät gelangt.

Ein Angreifer kann die zugelassene MAC-Adressen wie folgt ermitteln. Mit speziellen Programmen, beispielsweise WLAN-Sniffer, wird der WLAN-Verkehr für ein oder zwei Sekunden einfach mitgeschnitten. Anschließend müssen die abgefangenen Pakete untersucht werden. In den Paketen findet sich die MAC-Adresse der Geräte, die im WLAN zugelassen sind.

Mit einem weiteren Programm lässt sich die MAC-Adresse des eigenen Geräts auf die abgefangene MAC-Adresse ändern. Somit wird bei Anfragen an den Router vorgegaukelt, dass man eine gültige MAC-Adresse besitzt. Jetzt schützt nur noch das WLAN-Passwort das heimische WLAN.

Man könnte jetzt vermuten, das eine Verbindung zum WLAN nicht möglich ist, da schon ein Gerät mit der MAC-Adresse im WLAN angemeldet ist. Aber ein „Deauth“- oder „Deassoc“-Angriff, der ein Gerät via Zwang vom WLAN trennt, ermöglicht es einem Angreifer, sich an dessen Stelle wieder zu verbinden.

Ist dieser Angriff sehr theoretisch und übertrieben? Bei weitem nicht. Kali Linux und Wireshark sind frei zugängliche und leicht zu verwendende Anwendungen. Damit lassen sich Netzwerk-Pakete abfangen, via Terminal die MAC-Adresse ändern und über aireplay-ng lassen sich Deassoziationspakete an ein Zielgerät senden um dieses Geräte aus dem WLAN zu werfen.

Geübte Anwender führen den Prozess in weniger als 30 Sekunden aus. Und das ist nur die manuelle Methode, bei der jeder Schritt von Hand gemacht wird. Profis haben dafür automatisierten Tools oder Shell-Skripte, die dies schneller machen können.

WPA2-Verschlüsselung ist ausreichend

An dieser Stelle denkst du vielleicht, dass die MAC-Adressfilterung nicht sicher ist, sondern einen zusätzlichen Schutz gegenüber der reinen Verschlüsselung bietet. Das ist irgendwie wahr, aber nicht wirklich.

Grundsätzlich, solange du ein starkes Passwort mit WPA2-Verschlüsselung verwendest, wird diese Verschlüsselung am schwersten zu knacken sein. Wenn ein Angreifer deine WPA2-Verschlüsselung knacken kann, ist es für ihn trivial, die MAC-Adressfilterung auszutricksen.

Wenn ein Angreifer durch die MAC-Adressfilterung ins Stolpern geraten würde, wird er definitiv nicht in der Lage sein, deine Verschlüsselung überhaupt zu hacken.

Betrachte die MAC-Adressfilterung wie ein Fahrradschloss in einem Banktresor. Jeder Bankräuber, der durch die Tür des Banktresors gelangen kann, wird keine Probleme haben, ein Fahrradschloss zu knacken. Das Fahrradschloss ist keine echte zusätzliche Sicherheit, aber jedes Mal, wenn ein Bankmitarbeiter auf den Tresor zugreifen muss, muss er sich mit dem Fahrradschloss beschäftigen.

Die MAC-Adressfilterung ist mühsam und zeitaufwendig.

Die MAC-Adressfilterung kostet dich nur unnötig mehr Zeit. Jedes neues Gerät muss erst über den WLAN-Router hinzugefügt werden. Neues iPhone? Neues Tablet? Neuer Laptop? Google Home? Sonos? Fernseher? PlayStation? Super nervig. Und genau deshalb solltest du die MAC-Adressfilterung nicht verwenden. Und für Besucher solltest du sowieso ein Gäste WLAN einrichten.

Wie du siehst macht die MAC-Adressfilterung mit der zusätzliche Arbeit dein Leben schwerer aber nicht sicherer. Deshalb ist der Mehraufwand die Mühe nicht wert.

Die MAC-Adressfilterung ist eine Funktion für Netzwerkadministration

Die MAC-Adressfilterung, die ordnungsgemäß verwendet wird, ist eher eine Funktion der Netzwerkadministration als eine Sicherheitsfunktion. Die Funktion wird dich nicht vor Außenstehenden schützen, die versuchen, deine Verschlüsselung aktiv zu hacken und in dein Netzwerk einzudringen. Du kannst jedoch wählen, welche Geräte online zugelassen sind.

Bei Kinder im Haushalt kann die MAC-Adressfilterung verwendet werden um den Zugang zum WLAN zu verbieten. Beispielsweise als Hausarrest und Internetentzug. Die Kinder könnten diese Kindersicherung mit einigen einfachen Werkzeugen umgehen, aber das wissen die meisten Kinder nicht.

Aus diesem Grund haben viele Router auch andere Funktionen, die von der MAC-Adresse eines Geräts abhängen. Beispielsweise können Nutzer damit die Webfilterung für bestimmte MAC-Adressen aktivieren. Oder man kann verhindern, dass Geräte mit bestimmten MAC-Adressen während der Schulzeit auf das Internet zugreifen.

Das sind nicht wirklich Sicherheitsfunktionen, da sie nicht dazu gedacht sind, einen Angreifer aufzuhalten, der weiß, was er tut.

Persönliche Meinung

Wenn du wirklich die MAC-Adressfilterung verwenden möchtest, um eine Liste von Geräten und deren MAC-Adressen festzulegen und zukünftig auch bereit bist, diese Liste zu pflegen, soll dich dieser Beitrag davon nicht abhalten.

Die MAC-Adressfilterung bietet jedoch keinen echten Mehrwert für deine WLAN-Sicherheit. Fühle dich als nicht gezwungen die MAC-Adressfilterung zu verwenden.

Kabelnutzer in Deutschland finden im Beitrag Kabelmodem für Unitymedia und Kabelmodem für Vodafone passende Geräte mit entsprechenden Funktionen.

Geek, Blogger, Consultant & Reisender. Auf seiner Detail-Seite findest du weitere Informationen über Benjamin. In seiner Freizeit schreibt Benjamin bevorzugt über Technik-Themen. Neben Anleitungen und How-To’s interessieren Benjamin auch Nachrichten zur IT-Sicherheit. Sollte die Technik nicht im Vordergrund stehen, geht Benjamin gerne wandern.